3-1. Scan 압축파일 크기가 지정된 크기를 넘어가면 스캔시 넘어가는 설정입니다. 역시 파일 실시간 감시의 강도 설정과 거의 동일한 메뉴입니다. 카스퍼스키의 업데이트에 대한 설정을 조정합니다. ③ 자동/수동 실행 설정

필자는 보안 전문가가 아니며 해당 프로그램에 대한 기술적인 지식이 없기에 이 글에 오류가 있을 수 있습니다. 오류가 있을 시 주저말고 알려주시기 바랍니다. ^^

Scan 설정은 사용자 지정 폴더 검사와 마우스 우클릭 시 보여지는 Shell menu의 바이러스 검사에 대한 설정을 조정합니다. 아래 그림에서 Setting 부분을 제외한 나머지 기능은 기능 설명 부분과 동일합니다.

① 스캔 위치 설정

파일 실시간 감시와 유사한 기능들이 많이 보입니다. 비슷한 부분의 설명은 생략하고 새로운 기능에 대해서만 알아보겠습니다.

(참고 : 암호걸린 압축파일 내부의 악성코드는 스캔시 진단이 안되지만 일부 압축포맷으로 압축된 일부의 악성코드는 압축내부의 코드 분석을 통한 의심진단으로 진단이 가능하다고 합니다.)

② 스캔 강도 설정

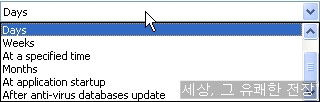

④ Run mode : 수동 스캔 기능을 수동/자동으로 실행하는 것을 결정합니다.

Manually를 사용하면 사용자가 수동스캔을 진행하는 것이고 Schedule를 지정하면 지정한 시간에 따라 자동으로 스캔이 시작됩니다.

User Account 에서 계정을 설정하면 스케쥴러에 따른 자동 스캔시 계정과 암호를 물어봅니다.

3-2. Full Scan/Quick Scan

- 모든 설정이 Scan 설정과 동일합니다.

개인적으로는 Quick 설정은 기본 설정을 그대로 사용하지만 Scan/Full Scan은 스캔 강도를 모두 최고로 높이고 압축파일 등과 같은 설정도 모두 체크합니다. 실시간 감시에서는 시스템 리소스를 위해 어느정도 스캔 강도를 줄일 수는 있겠지만 휴리스틱이나 루트킷 등의 설정은 모두 높여두는 것이 좋다고 생각합니다. 물론 오탐의 경우 사용자가 처리할 수 있어야합니다.

① 업데이트 파일 서버 관리

ADD를 클릭하면 아래그림처럼 업데이트 파일을 지목하여 업데이트를 진행할 수 있습니다.

카스퍼스키는 전세계에 카스퍼스키 제품을 공급하기 때문에 업데이트 서버를 각 나라마다 따로 지정하고 있습니다. 사용자가 자신의 국가에 지정된 업데이트 서버가 아닌 다른 나라의 업데이트 서버를 지정할 수도 있습니다. 개인적으로는 서버별로 업데이트 주기에 큰 차이가 있지는 않은 것 같습니다.

프록시 서버를 이용한 업데이트파일 받기도 가능합니다.

② 추가 설정

(참고 : 모듈 업데이트시에는 재부팅이 필요합니다. 전에도 언급하였지만 가능하면 재부팅 요구가 있을 시 재부팅하시기 바랍니다.)

수동 스캔시와 별다른 차이가 없습니다. 수동 스캔을 참고하시기 바랍니다.

카스퍼스키의 일반 설정을 조정합니다.

5-1. OPtions

설정 순서대로 설명합니다.

(참고 : 여기서의 Disinfected는 감염형 바이러스 등에 감염된 파일의 치료가 아닌 시스템 전반에 걸친 치료기능을 의미합니다.)

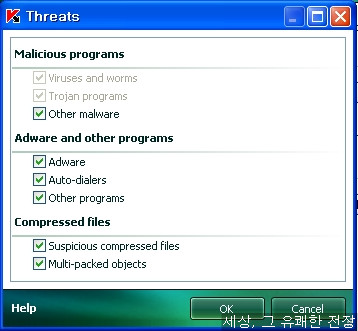

카스퍼스키가 감시할 위험요소와 감시제외할 신뢰요소를 구성합니다.

① 위험요소

카스퍼스키 설치 시에 미리 조정한 것과 동일합니다. 카스퍼스키 설치(http://arrestlove.tistory.com/3)를 참고하시기 바랍니다.

② 신뢰 항목 설정 : 각 기능별로 제외 설정을 구분할 수 있습니다.

제외설정은 카스퍼스키의 모든 규칙중에서 가장 상위에 있는 규칙입니다.

예를 들어 보겠ㅅ브니다. Add를 클릭하면 다음과 같은 규칙 생성창이 활성화됩니다.

object는 특정 파일 및 폴더 / Threats type는 http://www.viruslist.com 에서 구분하는 악성코드 종류에 따라 위험요소를 구분할 수 있도록 제외 목록에 대한 설명을 추가하는 기능인데 사용자가 자기 맘대로 지정해도 되며 사용자가 해당 제외 목록에 대해 알아볼 수 있는 정보만 기입하면 됩니다.

select object... 를 클릭합니다.

특정 파일을 지정할 수도 있고 특정 폴더를 지정할 수도 있는데 아래의 체크박스를 체크하면 해당 폴더의 하위 폴더도 자동으로 제외됩니다.

제외할 항목을 설정했다면 감시에서 제외시킬 감시 기능을 설정합니다. Any 상태면 모든 기능에서 제외됩니다.

Any 를 클릭하여 아래 그림처럼 제외시킬 감시 목록을 불러와 체크합니다.

현재 프로세스가 로딩되어졌거나 시스템에 설치된 어플리케이션들을 시스템 감시에서 제외시킬 수 있습니다.

5-3. Network

(1) 포트 감시를 수행할 포트를 지정합니다.

모든 포트를 검사하거나 특정 포트만을 검사할 수 있습니다. 특정 포트만을 검사할 때 아래 그림처럼

특정 프로그램이나 이메일 프로토콜에서 사용하는 포트들은 이미 지정되어 있습니다.

원하는 포트를 추가하되 사용하지 않는 기본 지정 포트를 삭제해도 무방합니다.

단, 포트 감시를 줄인다고 해서 시스템 리소스의 사용이 줄어들거나 하지는 않습니다.

(2) 웹사이트의 인증서를 검사하여 안정도를 평가합니다. 굳이 사용할 필요는 없습니다.

(3) Proxy server 를 지정후 감시하는 설정입니다.

(4) Contents Filtering 메인 화면에 패킷 분석기 기능을 추가시킵니다.

패킷 분석하는프로그램들을 거의 사용안해서 기능의 차이나 성능 부분에 관해 논할게 없습니다만, 기본적인 정보는 이 분석기를 통해서도 볼 수 있습니다.

5-4. Notifications

카스퍼스키에 의한 이벤트 발생 시에 대한 알람에 대한 설정입니다. 이벤트 발생시 알람창/사운드 알람/ 이메일 알람 등의 설정이 가능합니다.

① 이메일 설정

② 각 기능별 이벤트시에 알람창/사운드/이메일등의 알람 기능을 사용할 수 있습니다.

5-5. Reports

카스퍼스키의 로그 기록에 대한 설정입니다.

5-6. Feedback

카스퍼스키 시큐리티 네트워크와의 설정 및 이벤트등에 대한 정보를 공유합니다.

5-7. Appearance

카스퍼스키의 트레이아이콘 및 메인화면 스킨 등을 조정합니다.

단, 저장된 스킨을 지우면 재부팅이나 카스퍼스키 재실행시 스킨 설정이 초기화됩니다.

- 이상 Setting에 관한 리뷰를 마칩니다.

'▶ 보안 제품 리뷰 > :: Kaspersky' 카테고리의 다른 글

| Kaspersky Internet Security 2009 리뷰 (4-2) - System Security 설정편 (0) | 2008.12.04 |

|---|---|

| Kaspersky Internet Security 2009 리뷰 (4-1) - System Security 설정편 (8) | 2008.11.27 |

| Kaspersky Internet Security 2009 리뷰 (3-1) - Setting 편 (2) | 2008.11.24 |

| Kaspersky internet security 2009 리뷰 (2-2) - 각 부분별 기능 소개 (2) | 2008.11.20 |

| Kaspersky internet security 2009 리뷰 (2-1) - 각 부분별 기능 소개 (0) | 2008.11.18 |