반응형

맥아피의 Artemis 기능에 대한 리뷰입니다.

참고로 저는 보안 전문가가 아니며 해당 프로그램에 대한 기술적인 지식이 없기에 이 글에 오류가

있을 수 있음을 밝힙니다. 오류가 있는 부분은 언제든지 지적해 주시기 바랍니다.

참고로 저는 보안 전문가가 아니며 해당 프로그램에 대한 기술적인 지식이 없기에 이 글에 오류가

있을 수 있음을 밝힙니다. 오류가 있는 부분은 언제든지 지적해 주시기 바랍니다.

▶참고 포스팅

McAfee Internet Security 2009 리뷰 (1) - 개요 및 설치 과정

McAfee Internet Security 2009 리뷰 (2-1) - Security Center

McAfee Internet Security 2009 리뷰 (2-2) - Computer & Files

McAfee Internet Security 2009 리뷰 (2-3) - Internet & Network

McAfee Internet Security 2009 리뷰 (2-4) - E-Mail & IM / Parental Controls

McAfee Internet Security 2009 리뷰 (2-5) - 이벤트 기록 및 검역소

McAfee Internet Security 2009 리뷰 (2-6) - 파일 백업 및 복구

McAfee Internet Security 2009 리뷰 (2-7) - Tools & Site Advisor 외 부가 기능

McAfee Internet Security 2009 리뷰 -총평

McAfee Internet Security 2009 리뷰 (1) - 개요 및 설치 과정

McAfee Internet Security 2009 리뷰 (2-1) - Security Center

McAfee Internet Security 2009 리뷰 (2-2) - Computer & Files

McAfee Internet Security 2009 리뷰 (2-3) - Internet & Network

McAfee Internet Security 2009 리뷰 (2-4) - E-Mail & IM / Parental Controls

McAfee Internet Security 2009 리뷰 (2-5) - 이벤트 기록 및 검역소

McAfee Internet Security 2009 리뷰 (2-6) - 파일 백업 및 복구

McAfee Internet Security 2009 리뷰 (2-7) - Tools & Site Advisor 외 부가 기능

McAfee Internet Security 2009 리뷰 -총평

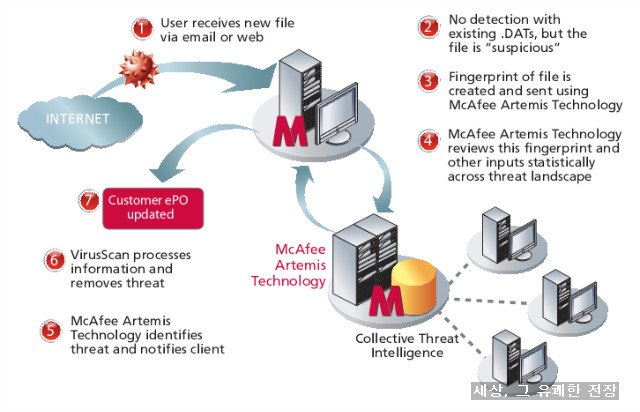

1. Artemis에 대한 설명

맥아피의 신 기술로서 아르테미스 기능은 기존 시그니처 진단의 한계를 벗어나고자 시도하는 기술 중

하나입니다. 기존의 시그니처 진단은 악성코드의 출현과 보안업체가 이에 대한 대응이 이루어지는데에

큰 시간차가 있다는 한계를 갖고 있습니다. 현재까지 보안업체에서 새로이 발견된 악성코드를 분석하여

사용자 시스템에 DB를 만들어 제공하는 시간은 보통 3시간 이상이 걸린다고 합니다. 긴급대응이 필요한

때에도 이와 비슷한 시간이 필요하다고 하는데, 이러한 시간차를 줄이는 것이 현재 일반 PC 보안에서

가장 큰 이슈가 아닌가 합니다.

이러한 악성코드의 출현과 그 대응 사이의 시간차를 줄이기 위해 소위 사전방역이라 불리는 여러가지

방법이 시도되고 있습니다. 사전 방역 기술은 이미 많은 분들이 알고 있는 시그니처 기반 의심진단과

행동 기반 탐지 기술으로 크게 구분되고 있습니다.

중요한 것은 이러한 기법들은 일반적으로 이미 사용자의 시스템에 설치된 제품에 포함된 시그니처 DB

(의심진단)와 악성코드 구분 규칙(행동기반탐지)을 이용한다는 점입니다.

이와 달리 아르테미스 기술은 기존의 제품들이 사용하는 사전 방역 기술처럼 사용자의 시스템에 설치된

제품에서 분석이 이루어지는 것이 아니고 외부에서 분석되어 온라인으로 정보가 전달된다는 점에서 큰

차이를 갖고 있습니다.

아르테미스 기능의 기본 개념은 아래와 같습니다.

1. 사용자 시스템에서 의심 파일 탐지

2. 해당 파일 정보를 McAfee Avert Lab에 전송

3. McAfee Avert Lab에서 이를 분석, 악성코드 여부 판단

4. 해당 파일에 대한 정보를 사용자 시스템에 재전송, 전송된 정보를 바탕으로 맥아피 제품에서 처리

아르테미스의 기본 개념은 현재 리뷰가 진행되고 있는 에프시큐어의 딥가드 2.0의 방식과 유사하다는

것을 알 수 있습니다. 즉, 사용자와 McAfee Avert Lab 간에 클라우딩 기법을 이용한 네트워크 연결을

통해정보를 공유하여, 악성코드에 대한 더 빠른 대처가 가능하도록 하는 것입니다.

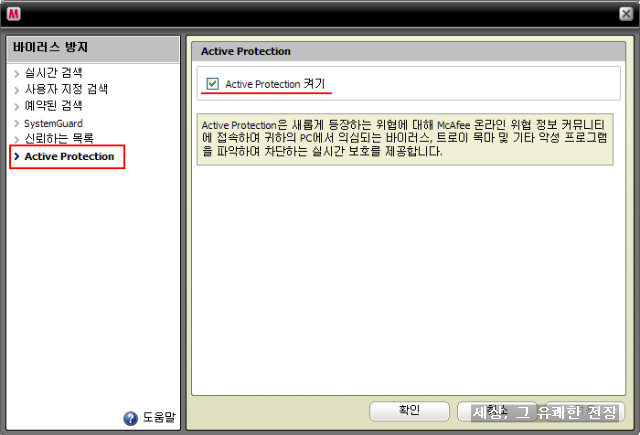

이러한 Artemis 기술을 이용한 악성코드 대처를 맥아피에서는 Active Protection technology 으로

명칭하고 있습니다.

Artemis 기술(기능)에 대해 좀 더 세부적인 부분을 알아보도록 하겠습니다.

참고: 아르테미스는 하나의 기술명입니다. 맥아피에서는 Active Protection 이라는 기능명을 별도로 사용합니다만 여기서는

아르테미스를 기술명과 기능명 동시에 이야기 하겠습니다.

① 사용자 시스템에서 맥아피로 전송되는 파일(의심파일)의 종류

- 현재 자세한 정보를 찾을 수 없습니다만, 암호화(an encrypted file)/패킹(a packed file)된 파일 등에서

맥아피 제품 스스로 내부의 위험성을 판단할 수 없는(시그니처 DB로 비교가 불가능한 경우) 파일을

의심 파일로 지정, 이를 전송하는 것으로 보입니다. 단, 파일 자체를 모두 전송하는 것이 아니라

일부 정보(Fingerprint of file)만을 전송합니다. 어떤 정보를 전송하는가도 중요한 기술 중 일부로 보이

는데, 사용자와 맥아피 랩간의 전송과 분석 등의 딜레이를 최소 한도로 줄이면서 최대한의 정보를

보내야 하기 때문입니다.

② 사용자 시스템에서 의심 파일이 진단되는 방법

- 아르테미스 기능은 나중에 살펴보겠습니다만 따로 모듈이 존재 하는 것이 아니라 맥아피의 AV 엔진에

추가됩니다. 따라서 실시간 감시와 수동 검사 등 맥아피의 모든 진단 기능을 통해 아르테미스를 사용

할 수 있습니다.

③ McAfee Avert Lab의 분석

- 기본적으로 사용자 시스템과 맥아피 랩의 DB 갯수는 차이가 납니다. 이유는 DB 생성과 배포가 동시에

이루어질 수 없기 때문입니다. 또한, DB는 기본적으로 악성코드와 1:1로 대응하거나 악성코드의 내부

패턴에 대한 정보를 포함하는데, DB에는 포함되지 않으나 악성코드를 분석할 때 사용되는 여러 위험

요소 진단을 위한 각종 분석 정보를 맥아피 랩에서는 갖고 있습니다.

이렇듯 사용자 시스템(EndPoint)과 맥아피랩간에는 보안적인 간격이 존재하는데 이를 맥아피에서는

Protection Gap이라 지칭합니다. 아르테미스는 이러한 '간격'을 해소하려 하는 것이 기본 목적입니다.

사용자 시스템에서 전송된 파일은 먼저 맥아피 랩의 DB와 여러 다른 진단 정보를 이용하여 비교/ 분석

됩니다. 추가적으로 맥아피의 사용자 정보 공유 시스템을 이용해서 해당 파일에 대한 통계적인 위험도

파악하여 최종적으로 악성코드 여부를 판단합니다.

맥아피 랩에서 분석시 시그니처 비교와 행동 분석을 수행한다고 합니다. 또한, 단순한 DB 비교 뿐만

아니라 휴리스틱(의심진단)기술처럼 내부 코드의 유사성 등도 파악하는 것으로 보입니다.

④ 아르테미스의 진단 여부의 정확성

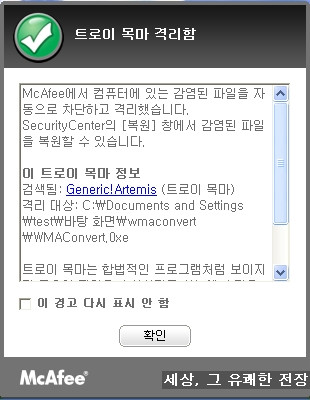

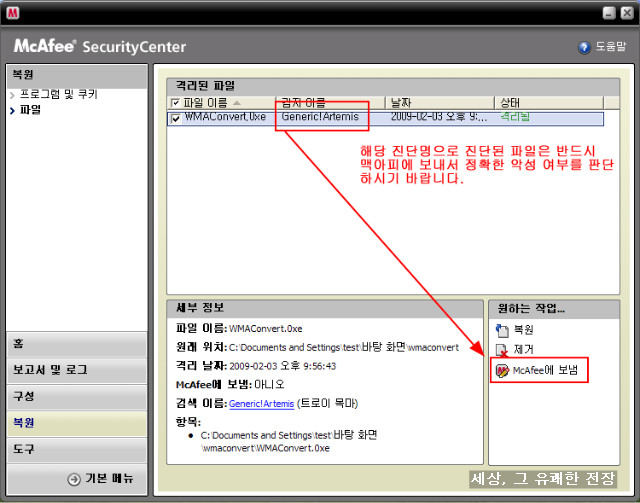

- 아르테미스 기능으로 진단된 샘플의 진단명은 'Generic!Artemis' 입니다.

아르테미스 기능의 안전성에 대해서는 제가 정량적으로 통계를 낸 정보를 갖고 있지 않기 때문에

확언할 수 없습니다. 다만, 아르테미스는 시그니처 DB만을 이용해서 의심파일과 단순 비교하는 기술

은 아니기 때문에, DB를 이용한 정식진단에 비해 분명 오진의 가능성이 존재한다고 생각합니다.

맥아피 포럼에서도 해당 기능에 의한 오진 여부를 물어보는 많은 게시글이 존재하는데, 일부 오진으로

생각되는 것들이 있습니다.

그러나 아르테미스 기능이 기본적으로 오진에 민감한 기업용 제품에 먼저 적용되었던 기능이라는 점

과 맥아피 제품에 포함된 휴리스틱 기능도 오진이 비교적 적은 것을 생각해보면 아르테미스 기능 또한

비교적 오진없는 안정적인 기술이라 생각할 수 있을 듯 합니다.

기본적으로 해당 기능으로 진단되는 파일은 일단 맥아피랩에 신고하여 정확한 악성여부를 판단하는

것이 좋습니다. 특히 맥아피는 진단된 악성코드는 자동 삭제 및 검역소 저장이 이루어지며 검역소에서

해당 파일을 바로 맥아피에 신고할 수 있기 때문에 이를 잘 활용하는 것이 좋아보입니다.

2. Artemis 설치 및 사용 설명

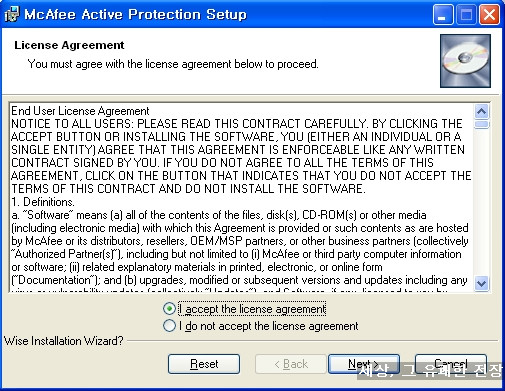

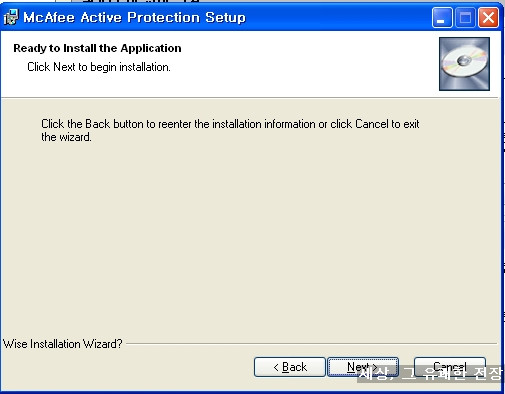

(1) 설치

맥아피 개인용 제품군에서 아직까지 아르테미스 기능은 포함되어 있지 않으며, Add On 형태의 추가

기능으로 따로 설치해야 합니다.

다운로드 링크 : http://us.mcafee.com/en-us/landingpages/activeprotection.asp

위의 링크 중간에 위치하는 Download 를 클릭하면 'McAfeeActiveProtection.msi' 파일이 다운됩니다.

설치방법은 간단해서 다운된 파일을 더블 클릭 후 진행 순서대로 next 버튼을 누르기만 하면 됩니다.

(2) 아르테미스 사용법

아르테미스는 기본적으로 실시간 감시와 수동 검사 등 AV엔진이 사용자 시스템을 감시하는 모든 기능과

연계되어 사용됩니다.

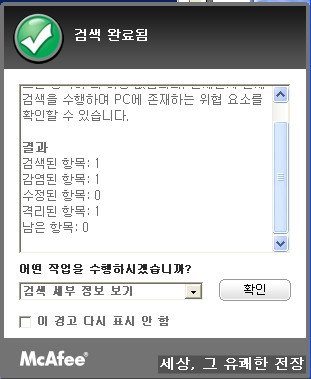

실시간 감시 및 수동 검사에서 아르테미스 기능에서 정한 의심파일 정책에 따라 진단된 파일이 있을 때,

자동으로 맥아피 서버에 정보가 전송되어 해당 파일의 악성유무를 판단합니다.

아래의 알람창은 아르테미스로 진단되었을 때 바탕화면 우측 하단에 활성화 됩니다.

아르테미스 기능은 Virus Protection의 고급설정에서 활성/비활성화가 가능합니다.

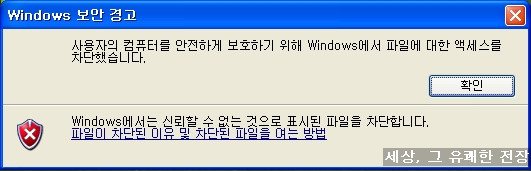

또한 악성코드가 아르테미스로 진단되었을 때, 맥아피의 기본 정책상 자동삭제되고 이는 검역소에 자동

으로 저장됩니다.

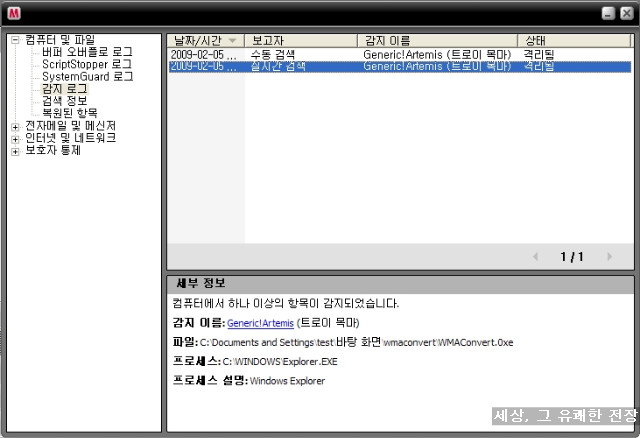

아르테미스로 인하여 진단된 이벤트는 Report & Log 항목의 view Log 에서 확인할 수 있습니다.

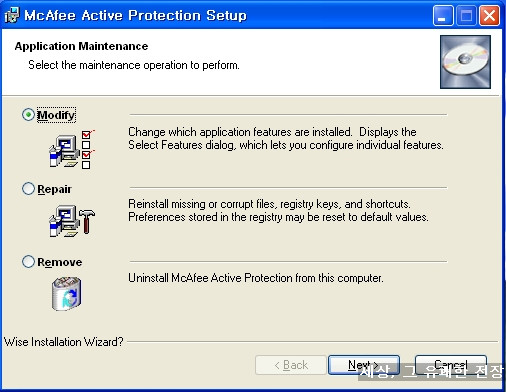

(3) 아르테미스 삭제

아르테미스 설치 파일인 'McAfeeActiveProtection.msi' 을 클릭하면 아래 그림처럼 해당 기능에 대한

변경/복구/삭제 항목을 선택할 수 있습니다.

다만, 제 경우 가상 환경에서(VirtualBox)에서 아르테미스 기능을 설치한 것 때문인지, 정상적으로 동작

하지는 않으나 해당 기능의 옵션 등은 맥아피에 그대로 남겨져 있었습니다.

만약 위와 같은 현상이 생긴다면 재설치후 제어판->프로그램 추가/삭제 에서 삭제하면 정상적으로

삭제가 가능합니다.

(4) 아르테미스 사용시 주의할 점

실시간 감시에서 아르테미스는 파일이 생성될 때에만 기본적으로 의심파일을 확인합니다.

따라서 이미 내부에 존재하는 파일은 실시간 감시 방식으로는 아르테미스가 파악할 수 없고 수동검사를

통해서만 진단이 가능합니다. 개인적인 생각으로는 시스템 퍼포먼스를 위한 측면이 아닌가 합니다만,

맥아피의 실제 실시간 감시 기능이 파일에 대한 모든 접근 시도를 감시할 수 있다는 점에서 아쉬운 부분

이라 생각합니다.

또한, 앞서 언급한 네트워크 연결이 반드시 필요하다는 점이나 오진같은 문제점같은 구조적인 문제점도

아르테미스를 사용하는 사용자가 주의깊게 생각해야할 부분입니다.

3. 결론

맥아피에서 아르테미스 기능의 장점으로 아래의 4가지를 내세우고 있습니다.

개인적으로는 사용자와 맥아피간의 DB 시간차(Protection Gap)을 줄인다는 점이 가장 중요한 부분이라

생각됩니다. 이는 시만텍의 노턴 제품에서 15분마다 업데이트 서버를 확인하는 'Pulse Update'와 개념적으로 동일한 것이라 생각됩니다.

개인적인으로는 아르테미스의 현재 방식으로는 검출력의 획기적인 증대는 어렵지 않을까 생각합니다만

새로운 사전방역 기능들은 강력한 검출력을 갖고 있음에도 사용의 어려움과 불편함 그리고 오진 문제

등으로 인하여 실제 사용자들에게 널리 사용되기는 어려운 상황임을 고려해보면, 안정성과 사용 편리성

두 개의 토끼를 잡고 있는 훌륭한 기능이라 보입니다.

또한, 최초 설치시 걱정했던 시스템 퍼포먼스 문제도 기우인 것으로 보입니다. 한 두가지 파일로만 실험

한 것이라 사용자 시스템과 서버간의 정보 전송에 따른 딜레이나 시스템 리소스 사용의 큰 변화를 느낄

수 없었습니다만, 아르테미스 기능 자체가 크게 사용자 퍼포먼스를 떨어트리는 것 같지는 않습니다.

현재 아르테미스가 지원하는 개인용 제품은 2008, 2009 명칭을 가진 모든 버전입니다.

해당 버전의 맥아피를 사용하는 사용자분들은 해당 기능을 설치하는 것을 강력하게 권고하는 바입니다.

- 이상입니다.

반응형

'▶ 보안 제품 리뷰 > :: McAfee' 카테고리의 다른 글

| 맥아피(McAfee) 2012 삭제 팁 (전용 삭제 도구) (7) | 2012.05.18 |

|---|---|

| McAfee Internet Security 2009 리뷰 - 총평 (5) | 2009.01.11 |

| McAfee Internet Security 2009 - 영문판과 한글판의 차이 (0) | 2009.01.10 |

| McAfee Internet Security 2009 리뷰 (2-7) - Tools & Site Advisor 외 부가 기능 (4) | 2009.01.09 |

| McAfee Internet Security 2009 리뷰 (2-6) - 파일 백업 및 복구 (8) | 2009.01.08 |